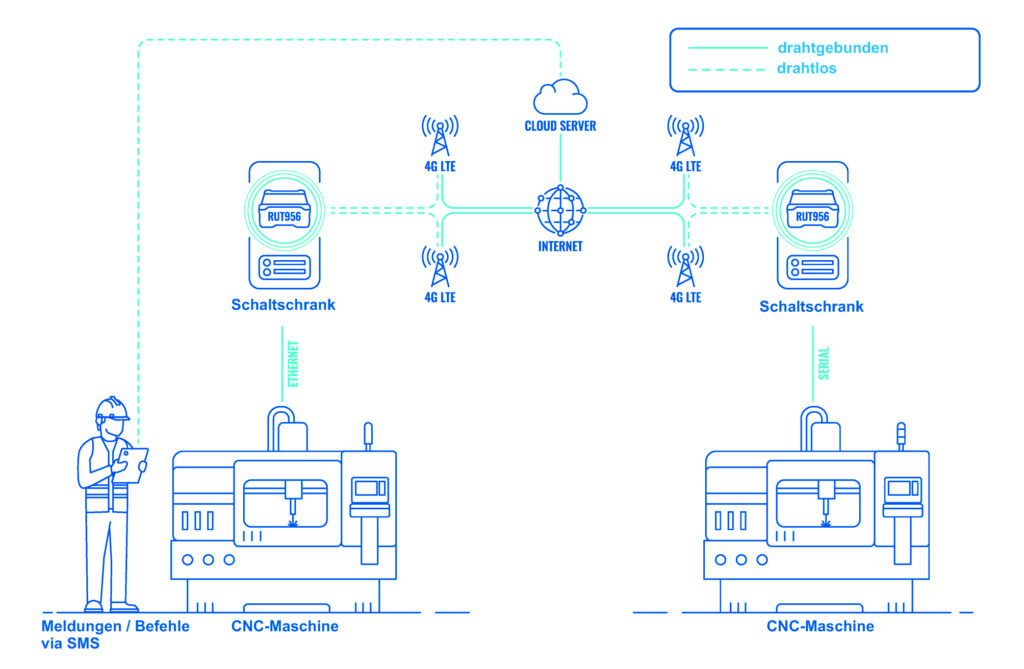

Selbst bei der schematischen Darstellung (Bild 1) fällt auf, dass der Datenpfad zwischen dem Schaltschrank und der Cloud aus mehreren Elementen besteht, zwischen denen die Kommunikatio sowohl drahtgebunden als auch drahtlos erfolgen kann. Von Anfang an sollte man bedenken, dass alle Schnittstellen in einer derartigen Anordnung grundsätzlich bi-direktional sind. Die Kommunikation, gleichwohl, ob erwünscht oder unerwünscht, kann sowohl von drinnen nach draußen (Hochladen in die Cloud) erfolgen, als auch von draußen nach drinnen (z.B. Fernwartung). Im Bezug auf die Sicherheit der Datenübertragung gilt es im Wesentlichen die folgenden vier Aspekte im Auge zu haben:

ä Das Kommunikationsgerät (z.B. 5G-Router) könnte kompromittiert sein oder angegriffen werden.

ä Daten auf der Funkschnittstelle könnten durch einen Man-in-the-middle-Angriff gestohlen oder absichtlich manipuliert werden.

ä Jemand befindet sich im digitalen Raum, der dort nicht hingehört.

ä Physischer Zugriff auf Leitungsgebundene Kommunikation.

Aus diesen Möglichkeiten ergeben sich eine Reihe von Bedrohungsszenarien:

ä Datenleck / unbemerktes Abfließen von Daten

ä gezielte Störung der Kommunikation

ä gezielte Störungen oder Beschädigungen der Produktionsanlagen durch manipulierte Daten

ä Einschleusen von Schadsoftware, z.B. für spätere Erpressungsversuche

ä Industriespionage

Um den eigenen Sicherheitsbedürfnissen genüge zu tun und um aktuelle Rechtsverordnungen zu erfüllen, wie die EU-Maschinenverordnung, NIS 2, den Cyber-Resilience-Act oder ISO 13489, lassen sich die Risiken mit verschiedenen Strategien minimieren.

Sichere Kommunikationsgeräte

Der erste Schritt zur (daten-)sicheren Kommunikation ist der Einsatz von Geräten, die entsprechend gehärtet sind. Ein unverzichtbares Feature ist dabei eine Firewall, die nur bestimmte Arten von Kommunikation zulässt. Eine ARM-Architektur unter Linux, wie etwa beim RUTX50 von Teltonika, die auf klassische Windows-Schadsoftware nicht reagiert, ist ein Schritt in die richtige Richtung. Premium-Hersteller, wie Teltonika, haben zudem ein eigenes Risk-Assessment-Team, das sich täglich mit unterschiedlichsten Angriffsszenarien beschäftigt, den eingesetzten Code dagegen prüft und permanent bewertet, ob Maßnahmen ergriffen werden müssen, bis hin zum Firmware-Update. Einfache Kommunikationsgeräte für die Büroumgebung sind häufig nicht so hoch gegen Angriffe gehärtet, da sie sich in aller Regel hinter einer guten Firewall befinden. Anders ist die Denkweise für Geräte zur Cloudanbindung im OT-Umfeld. Da sich das Gerät außerhalb der Firewall befindet, muss es so konstruiert sein, dass kompromittierende Angriffe darauf beliebig schwierig sind.

Man-in-the-Middle (MITM)-Angriffe unterbinden

Der ´Mann bzw. Maschine in der Mitte´ steht physisch oder logisch zwischen zwei Kommunikationspartnern. Der Angreifer spiegelt dabei vor, der jeweils legitime andere Kommunikationspartner zu sein. Dadurch hat der MITM mit seinem System vollständige Kontrolle über den Datenverkehr zwischen zwei oder mehreren Netzwerkteilnehmern und kann sämtliche ausgetauschten Daten nicht nur abgreifen, sondern auch manipulieren. Während das Abgreifen der Daten oft in geistigen Diebstahl oder Erpressungsversuche mündet, zielt die Manipulation von Daten eher darauf ab, einen möglichst großen Schaden zu verursachen, indem z.B. Produktionsmaschinen zu einem ungeplanten Stillstand gebracht werden.

Derartige Angriffe kann man grundsätzlich stark erschweren, indem sämtliche Kommunikation verschlüsselt erfolgt. Damit die Schlüssel nicht zum Schwachpunkt werden, ist eine gegenseitige Authentifizierung sinnvoll, z.B. mittels einer Zertifizierungsstelle. Sonst kann z.B. ein Angreifer seinen Opfern falsche Schlüssel vortäuschen und in den Datenverkehr eingreifen. Dieses Szenario ist alles andere als konstruiert: Weil es im digitalen Mobilfunk bis heute nahezu ungeschützte Kommunikationskanäle für bestimmte Schlüssel gibt, ist es Angreifern möglich, Endgeräte zu lokalisieren und Telefongespräche mitzuhören. Bezüglich der Daten bieten GSM-basierte Mobilfunkstandards, wie 4G (LTE) oder 5G, aber eine gute Verschlüsselung durch zahlreiche systemimmanente Eigenschaften.

Internen Signalpfad nicht vernachlässigen

Ein weiterer Ansatzpunkt von MITM-Angriffen ist es, Daten dort abzugreifen, wo sie unverschlüsselt vorliegen. Dies kann durch das Eindringen in ein Endgerät erfolgen. In der Folge ist dann ein kompromittierter PC oder Router an der Kommunikation beteiligt. MITM-Angriffe können aber auch durch physischen Zugriff auf ungeschützte Netzwerkkomponenten in Unternehmen erfolgen. Ein Cat-X-Netzwerkkabel, kann schnell mittels eines billigen Switches angezapft werden. Ist diese Gefahr real, etwa weil das Kommunikationsgerät außerhalb des Schaltschranks untergebracht und vergleichsweise einfach zugänglich ist, sollte jede Kommunikation mit der Welt außerhalb des Schaltschranks gesichert und verschlüsselt erfolgen.

![Die [me] – mechatronik & engineering wird digital](https://cdn.tedo.be/tedo-mu/wp_uploads/sites/10/2026/03/Unbenannt.jpeg)